Cuckoo – собственная автоматизированная лаборатория анализа вредоносных файлов

Месяц назад портал на моей новой работе был взломан. Руководство задалось вопросом «Как?». В ходе недолгих поисков и анализу подключений к серверам, был найден ПК сотрудника, с которого устанавливалось подключение…

Сложный квест для хабравчан: 25 уровней

Всем привет, меня зовут Влад, я программист в Mail.Ru Group. В 2010 году я делал квест для хабраюзеров и его прошло более 10 тысяч человек. На этот день программиста я…

Научим практической безопасности: Летняя стажировка в Positive Technologies

Мы в Positive Technologies не только занимаемся разработкой продуктов, которые обеспечивают безопасность инфраструктуры многих компаний и государственных учреждений, но и активно помогаем развивать ИТ и ИБ отрасль нашей страны. Для…

Грамотный аудит безопасности сайта

Безопасность веб-приложений всегда была больной темой. Говорят о ней много, но общая картина от этого практически не меняется – хакерских атак по-прежнему немало, и зачастую они весьма успешны для злоумышленников…

Уязвимости онлайн-банков 2016: лидируют проблемы авторизации

Так как системы дистанционного банковского обслуживания (ДБО) представляют собой общедоступные веб- и мобильные приложения, для них характерны все уязвимости, известные в сфере безопасности приложений, а также угрозы, связанные со спецификой…

Security Week 31: новости с Blackhat

Даже если на этой неделе произойдет какой-то супермегавзлом, его никто не заметит, так как все или почти все причастные к миру информационной безопасности находятся в Лас-Вегасе, на конференции BlackHat. Одно…

ProjectSauron: кибершпионское ПО, взламывающее зашифрованные каналы связи госорганизаций

ProjectSauron пять лет маскировался под фильтр паролей для систем Windows, оставаясь незамеченным «Лаборатория Касперского» обнаружила мощный специализированный вирус, работавший незамеченным в сетях разных госорганизаций с 2011 года. Действия вируса были…

Ассемблер. Начало. Задачи, примеры, основы.

Всем привет! С понедельника (4 июля 2016 года) начал изучать взрывной для меня и для моего моСка курс «PROGRAMMING ASSEMBLER» Преподаёт нам Александр Беляков, который приехал аж из Киева (за…

Metasploit: The Penetration Tester’s Guide

Metasploit: The Penetration Tester’s Guide http://dl2.cbtnet.ir/No.Starch.Metasploit.Jul_.2011.pdf

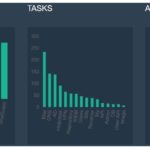

MSFconsole core commands tutorial

The msfconsole has many different command options to chose from. The following are a core set of Metasploit commands with reference to their output.